在Android上已经发现了一些糟糕的特洛伊木马程序,但这可能是最糟糕的之一。这个新的威胁会自动完成1000美元的PayPal交易,并使用官方的PayPal应用程序发送-即使是在启用了2FA的账户上也是如此。

PayPal劫持事件

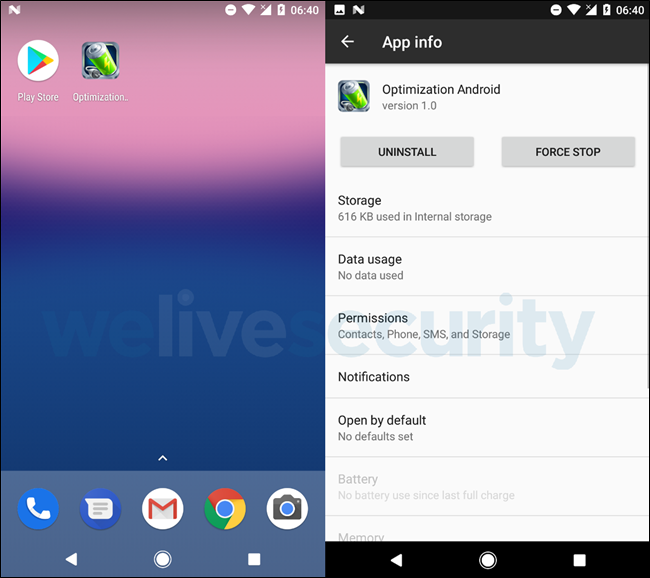

它使用几种不同的方法并利用Android的可访问性服务来做到这一点。这款恶意应用程序目前正在伪装成Android优化工具,并一直通过第三方应用程序商店进入用户的手机。因此,对于初学者来说,不要使用第三方应用商店。

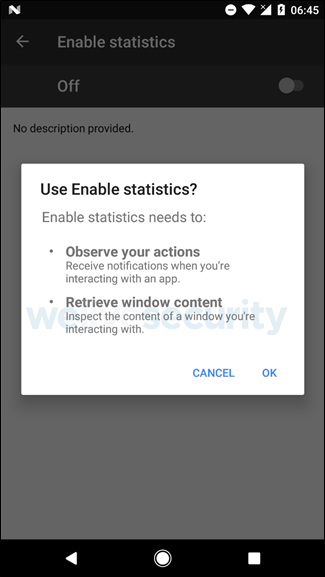

安装时,“优化Android”(说真的,你为什么要先安装这样的名字呢?)。还创建了一个名为“启用统计”的可访问性服务。然后它请求访问这一功能,这似乎是无害的-它将允许应用程序监控用户操作并检索窗口内容。如果你认为这一切都是以让你的手机更快的名义进行的,那么这几乎就说得通了。

但这就是事情变得更糟的地方,因为现在特洛伊木马可以有效地模仿触摸。它会生成一个看起来像是来自贝宝(PayPal)的通知,敦促用户登录。

点击后,此通知会打开官方贝宝应用程序(如果已安装)-因此这不是网络钓鱼企图。官方应用程序打开,并要求用户登录。由于这是官方应用程序内的合法登录尝试,2FA不会对账户进行任何安全保护-您只需像往常一样登录,在2FA代码进来时输入您的2FA代码即可。

一旦你登录,恶意应用程序就会接管,从你的PayPal账户转移1000美元给攻击者。这个自动化过程在不到5秒的时间内完成。我们的Live Security将整个过程拍了下来,这一切发生得如此之快真是太疯狂了:

当你意识到发生了什么的时候,已经太晚了。这个过程一旦开始,唯一会停止的就是如果PayPal余额太低,而且没有其他的融资方式。因此,默认情况下,它只是取消。否则,你就输掉一千块了。

但这并没有到此为止。

覆盖攻击

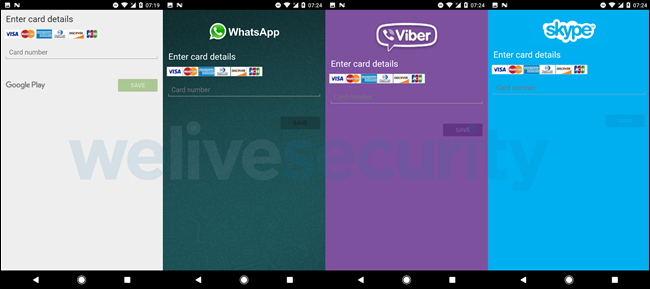

这种特殊的特洛伊木马不仅攻击用户的PayPal账户,还利用Android的屏幕覆盖功能将非法登录屏幕放置在合法的安全应用程序上。

该恶意软件下载Google Play、WhatsApp、Skype和Viber的HTML覆盖屏幕,然后使用它们来钓鱼信用卡详细信息。它还可以为Gmail登录创建覆盖,窃取用户的登录凭据。

虽然覆盖攻击目前仅限于上述应用程序,但列表可能随时更新,这意味着这种类型的攻击可以随时扩展,窃取攻击者想要的基本上任何类型的信息。We Live Security继续强调,攻击者可能正在探索使用覆盖的其他选择:

如何保证安全

虽然我们有一篇关于如何避免Android恶意软件的详细文章,但这里有一个TL;DR来保证安全:

仅安装来自Google Play的应用。避免第三方应用商店,特别是那些承诺免费提供付费应用的商店。 侧装时要小心。如果侧装一款应用,首先要确保它是合法的。 不要安装盗版应用程序。我是认真的。这不仅很糟糕,而且可能会让你接触到各种各样的恶意垃圾。 做你的研究。即使在使用Google Play时,阅读评论并注意-虽然Play Store比大多数第三方商店更安全,但Play Store也不是完全不受恶意软件的影响。

相关:如何避免Android上的恶意软件

来源:We Live Security